谈谈欺骗防御技术

一、什么是欺骗防御

近年来,网络安全形势日益严峻,信息泄露事件更是频繁发生。在这场攻与防的虚拟博弈空间里,攻击者的新型攻击技术已经远远超出了当前的主流防御检测方法。加以0Day攻击、高级持续性(APT)攻击以及基于人性弱点的漏洞攻击等,使得传统的网络安全产品(如WAF、IDS、IPS等)根本无法提供及时检测并阻断威胁的能力。企业安全管理者也逐渐意识到单纯的依靠边界安全防护体系建设已无法满足安全需求,开始寻求更为有效的安全防御手段。

孙子兵法中讲:“兵者,诡道也。” 诡,意为千变万化、出其不意。道,即方法、计谋。这里讲的“诡道”,是指一切战略的核心和基础:使用千变万化的方法制造玄虚来迷惑敌人,从而打乱敌人的战略思想和攻击意图。

在我国古代故事《草船借箭》中,诸葛亮调用几条草船伪装成战船,在大雾天气中若隐若现,并击鼓让敌军既不敢接近,又不能不防备,引诱敌军对“战船”发起远程攻击,敌军无法分辨真实状况,派出弓箭手乱箭迎敌,最终诸葛亮“借”足了十万支箭。

在二战期间,盟军在诺曼底登陆战役中的“水银计划” ,也是使用了这种欺骗防御的战术。美国陆军及其盟军一起编造了一支不存在的军队以欺骗德国,而让德军相信盟军的实力比事实上的要强不少。

上面两个故事的核心思想就是包含了欺骗防御技术,防御者伪造让攻击者有攻击价值的目标,引诱攻击者发起攻击,从而让攻击者主动暴露攻击手段和战略思想。而在网络安全领域,网络欺骗防御技术的定义是:让入侵者相信信息系统存在有价值的、可利用的安全弱点,并具有一些可攻击窃取的资源,再将入侵者引向这些错误的资源。以此迷惑入侵者获取到虚假的资产并暗中记录他们的入侵行为,触发安全事件告警和及时修补真实业务系统可能存在的安全漏洞。

二、沙箱、蜜罐和欺骗防御的区别

2.1 沙箱

广义上的沙箱技术是一种安全隔离的独立运行环境。这在当前的计算机系统中存在这广泛的应用,如一些编程语言的执行内核环境等等,在网络安全分析领域,研究者也创造了各种不同的虚拟环境,如能分析恶意软件行为的沙箱环境,能诱导攻击者的虚假沙盒环境等等。

2.2 蜜罐

基于沙箱的特殊执行环境,到了 20 世纪 90 年代末期,蜜罐的思路开始形成。其原理是通过布设没有真实业务的脆弱系统形成欺骗环境从而诱使攻击者进行攻击。随后蜜网的概念被提出,其核心思想就是通过构建一个高度可控的网络,在其中部署真实的虚拟系统形成诱骗环境。因为蜜网中采用了真实环境,从而可以捕获丰富的入侵信息。

蜜罐因为捕获数据价值高、几乎没有误报、能够检测 0 day 攻击,且只要蜜罐系统能够覆盖网络 的一小部分 IP 地址,就可以在早期检测到蠕虫的爆发,因此受到重视。

2.3 欺骗防御

网络欺骗是由蜜罐演进而来的一种防御机制。在网络攻击中,攻击一般需要依据网络侦查获取的信息来决定下一步动作,网络欺骗正是利用这一特点,通过干扰攻击者的认知以促使攻击者采取有利于防御方的行动。与传统安全技术相比,网络欺骗不是着眼于攻击特征而是攻击者本身,可以扭转攻击者与防御者之间的攻防不对称。

Gartner 对欺骗技术的描述为欺骗技术被定义为使用骗局或假动作来阻挠或推翻攻击者的认知过程,扰乱攻击者的自动化工具,延迟或阻断攻击者的活动,通过使用虚假的响应、有意的混淆以及假动作、误导等伪造信息达到“欺骗” 的目的。

所以,基于上面的认知,网络欺骗(cyber deception)可以定义为:安全防御人员在己方信息通信系统中布设骗局,干扰、误 导攻击者对己方信息通信系统的认知,使攻击者采取对防御方有利的动作(或不行动),从而有助于发 现、延迟或阻断攻击者的活动,达到增加信息通信系统安全的目的。而这里的“布设骗局”的手段一般为:伪造、混淆和欺骗。

三、为何要使用欺骗防御技术

3.1 现有安全防御体系存的不足

在第1小节里,笔者谈到网络环境的复杂性使得基于欺骗防御的安全理念成为新型防御手段的可能。那么现有安全防御体系存在哪些不足呢?可以简单概括如下:

1 难以应对高级新型威胁

随着攻击手段的不断变化,目前高等攻击隐藏性很强,很多都是利用未知漏洞、自定义工具、或者社工、钓鱼等方式获取系统管理员账号和权限,凭借合法身份、正常操作实施入侵,使得传统的安全防御手段失效、无法及时发现以及有效应对威胁。

2 缺乏有效的内网威胁感知手段

事实上受制于技术、经验、人性等因素,人们几乎不可能设计出一个完美无缺的安全系统,不能正视漏洞的可观存在,导致大量重复的安全建设局限于边界防御,试图打造一个不可攻破的系统,而对内部网络的重视不足。

3 各类安全手段作用范围存在局限

网络攻击是一个时间和空间上连续完整的过程,但现有安全手段一般只能在一定范围内发挥特定的作用,互相之间缺乏有效的数据融合和协同管理机制。面对众多的分散信息,用户无法全面直观地了解系统的安全脆弱点、整体的攻击状况以及安全防护效果,无法预判系统安全脆弱点并提前实施防御措施。

3.2 从攻击者视角看网络安全检测

在网络欺骗技术得到安全领域的关注之后,一 些黑客与安全研究人员从攻击方视角对网络欺骗的检测机制进行了如下3类划分:

1.基于特征

根据攻击者常用的攻击手法,比如渗透测试的基本工作流行,进行符合攻击者思路的网络行为特征检测。通过部署相关的虚拟化沙盒,采集攻击者操作特征,可以提前发现入侵行为。

2.基于异常

通过部署的欺骗环境,在攻击者入侵到内部网络时,会产生与真实业务操作不太相符的异常动作,比较攻击者在伪造沙箱与真实业务环境中的不同表现,可以提前发现这些不同点以检测到入侵。

3.基于行为

行为检测是指在欺骗环境中秘密部署安全管理者开发的行为监控模块,如检测各种系统操作日志、应用日志等,对比分析某个异常网络用户所有的可疑操作行为,从而达到检测的效果。

3.3 相比传统安全产品的优势

基于上述中欺骗防御思想的特点,很容易看出它在当前复杂的网络环境中存在着不少优点。相比于传统网络安全产品,其明显优势可以概括如下:

1.有效应对高层次网络攻击

新型未知网络威胁、高级持续性威胁(APT)等高层次网络攻击具有极高隐蔽性、技术性、复杂性、以及危害性,此类产品可以有效弥补传统安全防御手段应对高层次网络攻击中存在的局限性和不足。

2.提高网络防御效率

此类产品的真实攻击及其检测发现是基于欺骗,所以几乎不会产生任何误报,可做到报警即发现。捕获的攻击数据具有日志量较少、包含信息量高、纯净不掺杂任何业务数据的特点,可减轻网络管理者的日常工作量和提高企业安全事件发生时的应急响应速度。

3.联动响应与攻击阻断

此类产品可以实时捕获的攻击者的操作行为,及时联动本地威胁情报系统,联动核心网络设备(如路由器/核心交换机等),进而可阻断攻击源,从而增强整个网络体系的防护能力。

四、市场有哪些欺骗防御技术产品

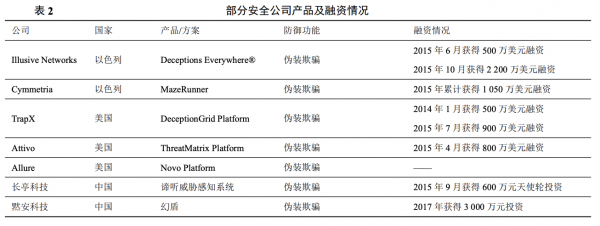

上面讲了许多关于欺骗防御技术的理念,那么在现在的市场上,有没有这类产品呢?笔者通过查找相关的网络资料,了解到如下相关产品:

笔者深度参与开发的幻阵(原名:幻盾)就是这类攻击欺骗与威胁检测系统。它是一款基于攻击混淆与欺骗防御技术的威胁检测防御系统,利用欺骗防御技术,通过在黑客必经之路上构造陷阱,混淆其攻击目标,精确感知黑客攻击的行为,将攻击隔离到云蜜网系统。

就国内方面,笔者也曾调研过相关竞品,目前国内有三家网络安全创业公司在做相关的产品,分别是:默安科技-幻阵(笔者所在公司),长亭科技-谛听,锦行科技-幻云。通过对这三款产品的深入分析,笔者很自豪的告诉大家,目前来看我司产品幻阵无论在欺骗防御技术应用高度上,还是在产品功能性以及产品稳定性方面都略胜一筹。至于笔者为啥这么自信的认为,可以继续关注后期博文分享。

更新:

笔者的云舒在FreeBuf上写了篇关于欺骗防御理念方面的文章,有兴趣的同学可以了解下:云舒:欺骗防御未来已来

参考资料:

幻阵—攻击欺骗与威胁检测系统:https://www.moresec.cn/magic-shield.html

幻云—欺骗防御与本地威胁情报平台:https://www.jeeseen.com/product/huanyun

浅谈网络欺骗防御技术在网络安全领域的应用(上):http://blog.nsfocus.net/internet-fraud-technology/

网络欺骗技术综述:

http://www.infocomm-journal.com/txxb/CN/article/downloadArticleFile.do?attachType=PDF&id=166852