-

Go语言中的面向对象编程

本文为技术翻译,原文出自:《Object Oriented Programming in Go》 。 今天有人在论坛上提出了一个问题,即如何在不嵌入的情况下获得继承的好处。对于 每个团队中的人来说,考虑Go的应用而不是他们留下的代码这是非常重要的。 我无法告诉你我在早期Go项目实现中删除的那些代码,因为它没有必要。 Go语言设计者们拥有多 ...

阅读全文-

深入理解Reactor模式

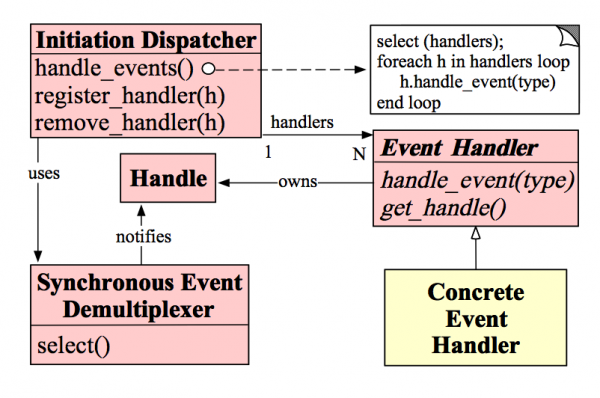

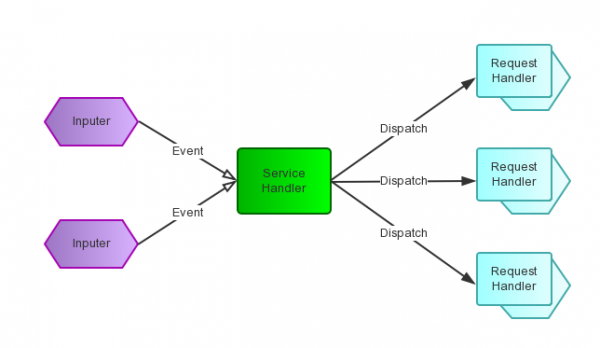

1. 前 言 在上篇译文《理解Reactor模式:线程模式和事件驱动模式》 中,作者讲解了多线程模式和事件驱动模式的并发网络编程,并且基于事件驱动模型,引出了Reactor这一I/O多路复用模式。但是随着笔者对Reactor模式的深入研究,发现其设计理念在许多开源的高并发网络库中都有应用。并且还有一个于是类似的Proactor模式。 ...

-

理解Reactor模式:线程模式和事件驱动模式

本文为技术翻译,原文出自:《Understanding Reactor Pattern: Thread-Based and Event-Driven》 。 首先,什么是Reactor模式呢?译者在此想结合自身理解说说个人见解。reactor的字面的翻译是“反应器设计模式”或者说“反应堆设计模式”,这里引用一下Wikipedia上的定义:“The reactor design pattern is an event handlin ...

-

基于Pam-Python模块Linux SSH双因子认证的实际应用

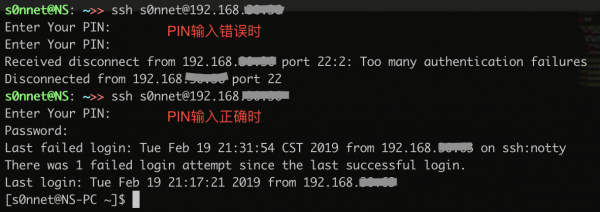

前 言 本文记录了笔者在公司项目中需要搭建Linux系统SSH双因子认证系统过程中的采用的开源技术方案。这里并不深入讨论什么是pam-python模块,因为互联网上已经有不少前辈介绍了这个用python语言开发的Linux PAM模块,可参考: Pam-Python实现SSH的短信双因素认证:https://www.freebuf.com/articles/web/165139.html Li ...

-

我们终将会成为自己讨厌的人吗

一、缘起 去年今月,我告别学生时代,走向的工作岗位。那时刚好看到《奇葩说》最后一季关于这个话题“我们终将会变成自己讨厌的人吗”的辩论,今天空闲之余重温了这场辩论,在此也谈谈我的几点感悟。在所有人都将走上的这条叫做成长的路上,无论我们曾经是怎样的人,仰或是未来会变成怎么样的人,我们终会在某些不经意的 ...

-

写在2018,开往杭城的列车上

2018的第一篇文章,想了许久都不知该写些什么好,甚至连主题都没想好。过去的2017年,是心智开启的一年,是认知升级的一年,是能力突破的一年,也是我走向人生的又一个重要拐点。索性,记下我此时此刻的心情,未来某天,看看这2018是怎样的一个开始。 夜里1点28分,明亮的车厢里寂静无语,来自各地的人们都喘喔着打盹入 ...

-

我生活的梦想小镇

江南忆,最忆是杭州。 转眼间,从2016年7月来杭州实习,期间几经返校,到毕业,到毕业旅行,到今也正式工作了4个多月了。对于我来说,这将近一年半到时间里,是我成长认识升级的最快阶段。我开始学会了努力工作,学会认真生活。今天,我将用镜头记录下我生活中的梦想小镇,用最美的幻影雕琢我经历的这些岁月日子里,以 ...

-

所谓成长就是认知升级

0x01 重新认识技术 在很长的时间里,我一直坚信技术就是创造的力量。我曾相信这个世界只有“hack, or be hack”,并且为之矢志不移。 随着实习,走上工作岗位,才发现自己存在着许多的不足,也遇到了这样一种困惑:为什么我在学校里折腾的那些东西,上了实际项目根本是九牛一毛了呢?或者说,学校里整的那些东西只是玩玩 ...

-

清明闲思

四月之初,带着春天的花花绿绿,送来了2017年的清明时节。 印象中,总应该是跟这父亲去祭奠祖坟。而今天,恰逢清明假期,也游玩结束,远离家乡在外实习的我,闲暇之中也独自一人慢慢开始思索所谓的人生。伴随着时间的流逝与心智的成长,加之去年奶奶的去世,让我第一次对死亡突然有了一点认识与思考。在这里我最先想起 ...

-

SVN的自动化安装和迁移备份

创业公司就是累,啥都需要自己干。作为默安科技的首席资深实习生,这一年走来,我可以基本啥工作都有涉及了。今天这篇博文讨论的SVN服务器迁移与安全也是我的日常一点点的工作内容之一了。当然,这个当对比较简单。参考一些其他人整理的资料,笔者也写了几个脚本将这份工作自动化处理了。便于后期自己备忘。 一、SVN服 ...

-

基于机器学习的分布式webshell检测系统-特征工程(1)

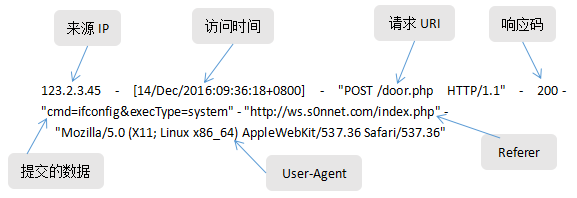

本篇博客主要讲解在采用机器学习的方法进行webshell检测的过程中的关键环节–有效特征的提取。因为特征选取的好坏会直接关系到最终机器学习检测的结果。 结合笔者在安全方面的了解与研究,经过为期一周的反复思考与相关资料的参考,以及与该系统的兼容考虑,现总结整理出如下基于web日志分析、基于统计学分析、基 ...

-

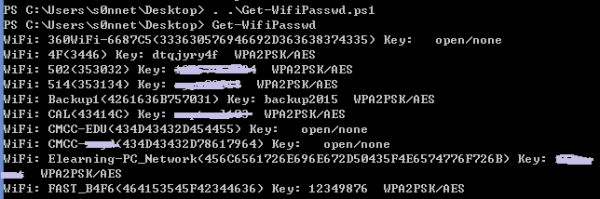

获取WiFi密码的powershell脚本

分享一个一键获取电脑上所有WiFi密码的powershell。源码如下: function Get-WifiPasswd { <# .SYNOPSIS Empire Payload to get the target's all wifi passwd .DESCRIPTION This payload uses the Get our target's all wifi password. but you need a administrator privilege. .EXAMPLE PS > ...

-

-

-

-

-

-

-

-

-

-

-